Tartalomjegyzék:

- Szerző John Day day@howwhatproduce.com.

- Public 2024-01-30 09:41.

- Utoljára módosítva 2025-01-23 14:47.

A hozzáférés -ellenőrzés az a mechanizmus a fizikai biztonság és az információbiztonság területén, amely korlátozza a névtelen hozzáférést/belépést egy szervezet vagy egy földrajzi terület erőforrásaihoz. A hozzáférés művelete fogyasztást, belépést vagy használatot jelenthet. Az erőforráshoz való hozzáférés engedélyezését hitelesítésnek nevezik.

Fizikai biztonság

A földrajzi hozzáférés -ellenőrzést személyzet (például határőr, kidobó, jegyellenőrző), vagy olyan eszköz, például forgókapu (terelőkapu) hajthatja végre. A szűk értelemben vett hozzáférés -szabályozás (maga a hozzáférés fizikailag ellenőrzése) az engedélyezett jelenlét ellenőrzésének rendszere, lásd pl. Jegykezelő (szállítás). Egy másik példa a kilépésvezérlés, pl. üzlet (pénztár) vagy ország. [idézés szükséges]. A hozzáférés -ellenőrzés kifejezés arra a gyakorlatra vonatkozik, hogy az ingatlanba, épületbe vagy helyiségbe való belépést engedélyezett személyekre korlátozzák.

Információ biztonság

Az elektronikus beléptetés számítógépek segítségével oldja meg a mechanikus zárak és kulcsok korlátait. A hitelesítő adatok széles skálája használható a mechanikus kulcsok cseréjére. Az elektronikus beléptető rendszer a bemutatott hitelesítő adatok alapján biztosít hozzáférést. A hozzáférés engedélyezésekor az ajtó egy előre meghatározott ideig nyitva van, és a tranzakció rögzítésre kerül. Ha a hozzáférést megtagadják, az ajtó zárva marad, és rögzítik a belépési kísérletet. A rendszer emellett figyelemmel kíséri az ajtót és riaszt, ha az ajtót kénytelenek kinyitni vagy túl sokáig tartják nyitva a kinyitás után.

Műveletek a Beléptetés -vezérlésben

Amikor egy hitelesítő adatot bemutatnak egy olvasónak (eszköznek), az olvasó elküldi a hitelesítő adatot, általában egy számot, egy vezérlőpultnak, egy rendkívül megbízható processzornak. A központ összehasonlítja a hitelesítő adatok számát egy hozzáférés -felügyeleti listával, megadja vagy elutasítja a bemutatott kérést, és tranzakciós naplót küld az adatbázisba. Ha a hozzáférést a hozzáférés -ellenőrzési lista alapján megtagadják, az ajtó zárva marad. Ha egyezik a hitelesítő adat és a beléptető lista, akkor a központ relét működtet, ami viszont kinyitja az ajtót. A kezelőpanel figyelmen kívül hagyja az ajtónyitási jelzést is, hogy megakadályozza a riasztást. Gyakran az olvasó visszajelzést ad, például villogó piros LED a hozzáférés megtagadása esetén, és villogó zöld LED a hozzáférés engedélyezése esetén.

Az információk hitelesítésének tényezői:

- amit a felhasználó tud, pl. jelszót, jelszót vagy PIN-kódot

- a felhasználónak van valamije, például intelligens kártya vagy kulcstartó

- valamit, amit a felhasználó, például ujjlenyomatot, biometrikus méréssel igazol.

Hitelesítő adatok

A hitelesítő adat egy fizikai/tárgyi tárgy, tudás, vagy egy személy fizikai lényének egy aspektusa, amely lehetővé teszi az egyéni hozzáférést egy adott fizikai létesítményhez vagy számítógépes információs rendszerhez. Jellemzően a hitelesítő adatok lehetnek olyanok, amelyeket egy személy tud (például szám vagy PIN-kód), valami, ami birtokukban van (például hozzáférési jelvény), valami (például biometrikus szolgáltatás), vagy ezek kombinációja. Ezt többtényezős hitelesítésnek nevezik. A tipikus hitelesítő adatok egy hozzáférési kártya vagy kulcstartó, és az újabb szoftverek a felhasználók okostelefonjait hozzáférési eszközökké is alakíthatják.

Kártya technológiák:

Beleértve a mágnescsíkot, a vonalkódot, a Wiegand-ot, a 125 kHz-es közelséget, a 26 bites kártyacsúsztatást, a névjegykártyákat és a kevésbé intelligens kártyákat. Rendelkezésre állnak továbbá kulcstartók, amelyek kompaktabbak, mint a személyi igazolványok, és kulcskarikához rögzíthetők. A biometrikus technológiák közé tartozik az ujjlenyomat, az arcfelismerés, az íriszfelismerés, a retina vizsgálata, a hang és a kézgeometria. Az újabb okostelefonokon található beépített biometrikus technológiák hitelesítő adatokként is használhatók a mobil eszközökön futó hozzáférési szoftverekkel együtt. A régebbi, hagyományosabb kártyahozzáférési technológiák mellett az újabb technológiák, mint például a Near Field Communication (NFC) és a Bluetooth low energy (BLE) is képesek a felhasználói hitelesítő adatok közlésére az olvasókkal rendszer- vagy épülethozzáférés céljából.

Alkatrészek: A vezérlőrendszer különböző összetevői:-

- A beléptetési pont lehet ajtó, forgókapu, parkolókapu, lift vagy más fizikai akadály, ahol a hozzáférés engedélyezése elektronikusan vezérelhető.

- A hozzáférési pont általában egy ajtó.

- Egy elektronikus beléptető ajtó több elemet is tartalmazhat. A legalapvetőbb, van egy önálló elektromos zár. A zárat egy kezelő nyitja ki kapcsolóval.

- Ennek automatizálása érdekében a kezelő beavatkozását leolvasó váltja fel. Az olvasó lehet billentyűzet, ahol kódot kell megadni, lehet kártyaolvasó, vagy lehet biometrikus olvasó.

Topológia:

Az uralkodó topológia 2009 körül hub, és beszélt, vezérlőpanellel, és küllőkkel. A keresési és vezérlési funkciók a kezelőpanelen találhatók. A küllők soros kapcsolaton keresztül kommunikálnak; általában RS-485. Egyes gyártók a döntéshozatalt a szélére szorítják azzal, hogy egy vezérlőt helyeznek az ajtóhoz. A vezérlők IP-kompatibilisek, és szabványos hálózatok segítségével csatlakoznak a gazdagéphez és az adatbázishoz.

Az RDID olvasók típusai:

- Alapvető (nem intelligens) olvasók: egyszerűen olvassa el a kártya számát vagy PIN-kódját, és továbbítsa azt a vezérlőpultnak. Biometrikus azonosítás esetén az ilyen olvasók kiadják a felhasználó azonosító számát. Általában a Wiegand protokollt használják az adatok vezérlőpultra történő továbbítására, de más lehetőségek, például az RS-232, RS-485 és az Óra/adatok nem ritkák. Ez a legnépszerűbb beléptető olvasó típus. Ilyen olvasók például az RF Tiny by RFLOGICS, a ProxPoint by HID és a P300 a Farpointe Data.

- Félig intelligens olvasók: minden be- és kimenettel rendelkezik, amelyek szükségesek az ajtó hardverének vezérléséhez (zár, ajtóérintkező, kilépő gomb), de ne hozzon semmilyen hozzáférési döntést. Amikor a felhasználó bemutat egy kártyát vagy beír egy PIN -kódot, az olvasó információt küld a fő vezérlőnek, és várja a válaszát. Ha a kapcsolat a fő vezérlővel megszakad, az ilyen olvasók leállnak, vagy rosszul működnek. Általában a félig intelligens olvasók RS-485 buszon keresztül kapcsolódnak a központhoz. Ilyen olvasók például a CEM Systems által kínált InfoProx Lite IPL200 és az Apollo AP-510.

- Intelligens olvasók: minden be- és kimenettel rendelkezik az ajtó hardverének vezérléséhez; memóriával és feldolgozási képességgel is rendelkeznek, hogy önállóan hozzanak döntéseket a hozzáférésről. A félig intelligens olvasókhoz hasonlóan egy RS-485 buszon keresztül kapcsolódnak a központhoz. A vezérlőpult konfigurációs frissítéseket küld, és lekéri az eseményeket az olvasóktól. Ilyen olvasók például a CEM Systems által kínált InfoProx IPO200 és az Apollo AP-500. Van egy intelligens olvasó új generációja is, amelyet "IP -olvasók" -nak neveznek. Az IP -olvasóval rendelkező rendszerek általában nem rendelkeznek hagyományos vezérlőpanelekkel, és az olvasók közvetlenül kommunikálnak a gazdagépként működő PC -vel.

Biztonsági kockázatok:

A beléptető rendszeren keresztül történő behatolás leggyakoribb biztonsági kockázata az, ha egyszerűen követ egy jogos felhasználót egy ajtón keresztül, és ezt "hátsó lépcsőzetnek" nevezik. Gyakran a jogos felhasználó tartja a behatoló ajtaját. Ez a kockázat minimalizálható a felhasználói lakosság biztonságtudatossági képzésével.

A beléptetés fő kategóriái a következők:

- Kötelező beléptetés

- Diszkrét beléptetés

- Szerep-alapú hozzáférés-szabályozás

- Szabályalapú hozzáférés-szabályozás.

1. lépés: RFID technológia

Def: A rádiófrekvenciás azonosítás (RFID) az elektromágneses mezők vezeték nélküli használata adatátvitelre, az objektumokhoz csatolt címkék automatikus azonosítása és nyomon követése céljából. A címkék elektronikusan tárolt információkat tartalmaznak.

Az RFID olyan technológia, amely magában foglalja az elektromágneses vagy elektrosztatikus csatolás használatát az elektromágneses spektrum rádiófrekvenciás (RF) részében, hogy egyedileg azonosítson egy tárgyat, állatot vagy személyt.

A rádiófrekvenciás azonosító olvasó (RFID -olvasó) olyan eszköz, amelyet az RFID -címkékből származó információk gyűjtésére használnak, és amelyek az egyes objektumok nyomon követésére szolgálnak. A rádióhullámokat az adatok átvitelére használják a címkéről az olvasóra.

RFID alkalmazások:

- A bőr alá helyezett állatkövető címkék rizs méretűek lehetnek.

- A címkék csavar alakúak lehetnek a fák vagy faáruk azonosítására.

- Hitelkártya alakú, hozzáférési alkalmazásokban való használatra.

- A boltokban lévő árukhoz rögzített lopásgátló kemény műanyag címkék szintén RFID-címkék.

- A nagy teherbírású, 120x100x50 milliméteres téglalap alakú transzpondereket hajózási konténerek vagy nehézgépek, teherautók és vasúti kocsik nyomon követésére használják.

- Biztonságos laboratóriumokban, vállalati bejáratokban és középületekben a hozzáférési jogokat ellenőrizni kell.

Jel:

A jel a címke felébresztéséhez vagy aktiválásához szükséges, és az antennán keresztül továbbítható. Maga a jel egy energiaforma, amely a címke táplálására használható. A transzponder az RFID címke azon része, amely ezt a rádiófrekvenciát hasznos energiává alakítja, valamint üzeneteket küld és fogad. A személyi hozzáféréshez szükséges RFID -alkalmazások általában alacsony frekvenciájú, 135 KHz -es rendszereket használnak a jelvény észlelésére.

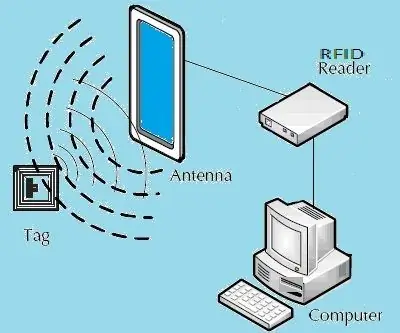

RFID -vel kapcsolatos követelmények:

- Egy olvasó, amely csatlakoztatva van (vagy integrálva van)

- Egy antenna, amely rádiójelet küld

- Egy címke (vagy transzponder), amely a jelet visszaadja, hozzáadott információkkal.

Az RFID-olvasó rendszerint olyan számítógéphez/harmadik fél rendszeréhez van csatlakoztatva, amely elfogadja (és tárolja) az RFID-hez kapcsolódó eseményeket, és ezeket az eseményeket aktiválja. A biztonsági iparágban ez a rendszer lehet egy épület beléptető rendszer, a parkolóiparban valószínűleg egy parkolókezelő vagy gépjármű -beléptető rendszer. A könyvtárakban ez lehet könyvtárkezelő rendszer.

Gyakori problémák az RFID -vel:

- Az olvasó ütközése:

- Címkeütközés.

Az olvasó ütközése akkor következik be, ha két vagy több olvasó jelei átfedik egymást. A címke nem tud válaszolni az egyidejű lekérdezésekre. A rendszereket gondosan be kell állítani a probléma elkerülése érdekében. A rendszereket gondosan be kell állítani, hogy elkerüljék ezt a problémát; sok rendszer ütközésgátló protokollt (Singulation Protocol) használ. Az ütközésgátló protokollok lehetővé teszik, hogy a címkék felváltva továbbítsák az olvasónak.

A címkeütközés akkor fordul elő, ha sok címke van jelen egy kis területen; de mivel az olvasási idő nagyon gyors, a szállítók könnyebben fejleszthetnek ki rendszereket, amelyek biztosítják, hogy a címkék egyenként válaszoljanak.

2. lépés: SPI áramköri diagrammal

Az Atmega328 beépített SPI -vel rendelkezik az SPI -kompatibilis eszközökkel, például ADC, EEPROM stb.

SPI kommunikáció

A soros perifériás interfész (SPI) egy busz interfész csatlakozási protokoll, amelyet eredetileg a Motorola Corp. indított. Négy érintkezőt használ a kommunikációhoz.

- SDI (soros adatbevitel)

- SDO (soros adatkimenet),

- SCLK (soros óra)

- CS (Chip Select)

Két tűvel rendelkezik az adatátvitelhez SDI (soros adatbevitel) és SDO (soros adatkimenet) néven. Az SCLK (soros -óra) tű az adatátvitel szinkronizálására szolgál, és a Master biztosítja ezt az órát. A CS (Chip Select) csapot a master használja a slave eszköz kiválasztásához.

Az SPI eszközök 8 bites shift regiszterekkel rendelkeznek az adatok küldésére és fogadására. Amikor a mesternek adatokat kell küldenie, az adatokat a műszakregiszterbe helyezi, és előállítja a szükséges órát. Amikor a mester adatokat akar olvasni, a slave elhelyezi az adatokat a shift regiszterben, és a master generálja a szükséges órát. Ne feledje, hogy az SPI teljes duplex kommunikációs protokoll, azaz a master és a slave shift regiszterek adatai egyszerre cserélődnek.

Az ATmega32 beépített SPI modullal rendelkezik. Működhet master és slave SPI eszközként.

Az AVR ATmega SPI kommunikációs csapjai a következők:

- MISO (Master In Slave Out) = A Master adatokat fogad, a slave pedig ezen a tűn keresztül továbbítja az adatokat.

- MOSI (Master Out Slave In) = A mester adatokat továbbít, a szolga pedig ezen a tűn keresztül fogad adatokat.

- SCK (Shift Clock) = A mester generálja ezt az órát a kommunikációhoz, amelyet a slave eszköz használ. Csak a mester kezdeményezheti a soros órát.

- SS (Slave Select) = A master ezen a csapon keresztül választhatja ki a slave -t.

Az SPmega kommunikáció konfigurálásához használt ATmega32 regisztrálók:

- SPI Control Register,

- SPI állapotregiszter és

- SPI adatregiszter.

SPCR: SPI vezérlőregiszter

7. bit - (SPIE): SPI megszakítás engedélyezése bit

1 = Az SPI megszakítás engedélyezése. 0 = Az SPI megszakítás letiltása. 6. bit - (SPE): SPI Engedélyező bit 1 = SPI engedélyezése. 0 = SPI letiltása. 5. bit - (DORD): Adatrendelési bit 1 = LSB először továbbítva. 0 = először MSB továbbítva. 4. bit - (MSTR): Master/Slave Select bit 1 = Master mode. 0 = Slave mód. 3. bit - (CPOL): Óra polaritásválasztó bit. 1 = Az óra logikai órától indul. 0 = Az óra logikai nulláról indul. 2. bit - (CPHA): Óra fázisválasztó bit. 1 = Adatminta az óra végén. 0 = Adatminta az óra elején. Bit 1: 0 - (SPR1): SPR0 SPI Clock Rate Select bitek

SPSR: SPI állapotregiszter

7. bit - SPIF: SPI megszakítás jelző bit

Ez a zászló akkor kerül beállításra, amikor a soros átvitel befejeződött. Akkor is állítsa be, ha az SS csap alacsonyan van a mester módban. Megszakítást generálhat, ha az SPCR bit az SPCR -ben és a globális megszakítás engedélyezve van. 6. bit - WCOL: Írási ütközési jelző bit Ez a bit akkor kerül beállításra, amikor SPI adatregiszter írása történik az előző adatátvitel során. 5. bit: 1 - Fenntartott bitek 0. bit - SPI2X: Dupla SPI sebesség bit Beállításakor az SPI sebesség (SCK frekvencia) megduplázódik.

SPDR:

7. bit: 0- SPI adatregiszter, amelyet a Regisztrációs fájl és az SPI eltolásregiszter közötti adatok átvitelére használnak.

Az SPDR -be való írás kezdeményezi az adatátvitelt.

Mester mód:

A mester adat bájtot ír az SPDR-be, az SPDR-be írva pedig elindítja az adatátvitelt. A 8 bites adat a slave felé tolódik, és a teljes bájteltolás után az SPI óragenerátor leáll, és az SPIF bit beállítódik.

Slave mód:

A Slave SPI interfész alvó állapotban marad mindaddig, amíg a mester magasan tartja az SS -tűt. Csak akkor aktiválódik, ha az SS -pin alacsonyra hajt, és a kért adatokat a mester bejövő SCK órájával eltolja. És állítsa be az SPIF -et a bájt teljes eltolása után.

3. lépés: Kódolás és implementációk

Áramköri rajz szerint jól működik. Kérjük, csatlakoztassa diagramként.

A kódokat a PC -n tesztelik.

Mindezeket a kódokat hosszú felfedezés után vonják ki az internetről.

Mozgalmas megtalálni a megfelelő kódot a modulhoz, és természetesen.

Ugyanazokkal a problémákkal küszködtem a csatlakozásnál és az átfutásnál.

Két hét tesztelés után sok programkészletet találtam, ez a kódkészlet helyes.

Arduino Nano 3.0 modul CH340G USB-soros-TTL-el. & driver (CH341SER.zip) ehhez a projekthez csatolva.

Ezek a tökéletes programok a projekt megvalósításához.

Az "SPI.h" az Arduino (szoftver) alapértelmezett könyvtárából származik.

Az "MFRC" könyvtár tényleges Arduino Nano kódolással rendelkezik…

Remélem, élvezni fogja

4. lépés: Eredmények és következtetések

Az eredményeket az Arduino soros monitorja mutatja, amely képes soros adatok olvasására és írására (PC-ről). Még a Putty/Hyperterminal stb. Is használható a boud-arányok, az indítási és a leállítási bitek beállításával.

Felhasznált szoftver:

- Arduino 1.0.5-r2

- CH341SER.zip az FTDI számára (CH340G chip)

- A Putty/Hyperterminal PC -n keresztüli soros kommunikációra is használható

Használt hardver

- MFRC522 modul+ SmartTag+ kulcstartó - az "ebay.in" -ről

- ARduino Nano 3.0 - az "ebay.in" -ről

Ajánlott:

Mobil vezérelt Bluetooth autó -- Egyszerű -- Egyszerű -- Hc-05 -- Motorpajzs: 10 lépés (képekkel)

Mobil vezérelt Bluetooth autó || Egyszerű || Egyszerű || Hc-05 || Motorpajzs: … Kérem, Iratkozzon fel YouTube-csatornámra ………. Ez a Bluetooth-vezérlésű autó, amely HC-05 Bluetooth modult használt a mobiltelefonnal való kommunikációhoz. Bluetooth -on keresztül irányíthatjuk az autót mobiltelefonnal. Van egy alkalmazás az autó mozgásának szabályozására

Oktató a HMC5883L interfész Arduino interfésszel: 10 lépés (képekkel)

A HMC5883L interfész bemutatója Arduino-val: Leírás A HMC5883L egy háromtengelyes digitális iránytű, amelyet két általános célra használnak: egy mágneses anyag, például egy ferromágnes mágnesezésének mérésére, vagy az erősség és bizonyos esetekben az irány mérésére mágneses mező egy másodpercben

Egyszerű RFID szkenner akkumulátorral (MiFare, MFRC522, Oled, Lipo, TP4056): 5 lépés

Egyszerű RFID szkenner akkumulátorral működtethető (MiFare, MFRC522, Oled, Lipo, TP4056): Ebben az oktatóanyagban megmutatom, hogyan készítettem egy egyszerű RFID UID olvasót, amely olvassa a Mifare RFID kártya UID -jét. A program meglehetősen egyszerű gyorsan elkészült az olvasó. Aztán forrasztottam az egészet egy darab deszkára, és megterveztem

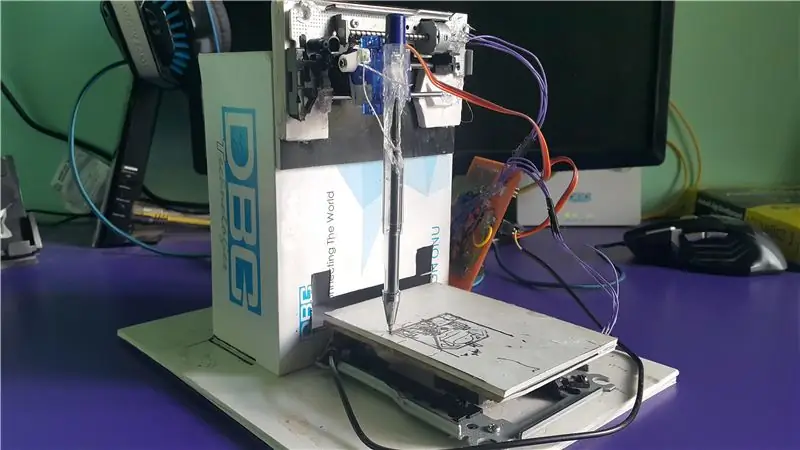

Egyszerű, egyszerű házi feladatgép: 4 lépés (képekkel)

Egyszerű, egyszerű házi feladat: Ez a gép olcsó anyagokból készült, és nem haladja meg a 7 dollárt. Ennek felépítéséhez türelemre és 2 órára van szüksége. És ismernie kell a forrasztást és a huzalozást, mivel ez kis áramkört foglal magában. Ha megépült, csak csatlakoztassa

A "Light/LED" jel egyszerű módosítása az egyszerű Arduino programozáshoz: 7 lépés (képekkel)

A "Fény/LED" jel egyszerű módosítása az egyszerű Arduino programozáshoz: Ebben az oktatóanyagban megmutatom, hogy bárki hogyan változtathat valamit fényekkel programozható arduino villogó lámpákká vagy "Mozgó fények" "