Tartalomjegyzék:

- Szerző John Day day@howwhatproduce.com.

- Public 2024-01-30 09:41.

- Utoljára módosítva 2025-01-23 14:47.

Ez az utasítás bemutatja az automatikus vezeték nélküli névtelenség módszerét két biztonsági alkalmazás használatával.

1. lépés: Az alkalmazások letöltése

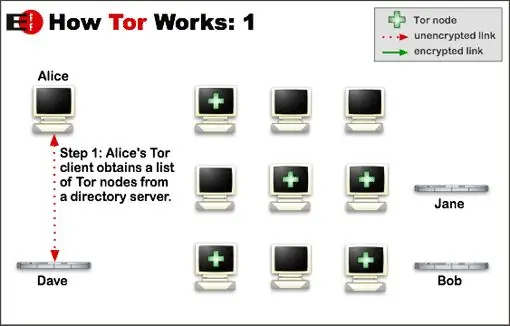

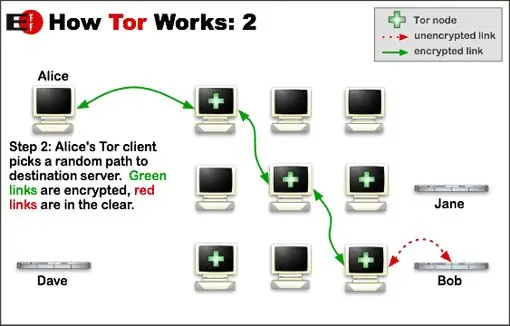

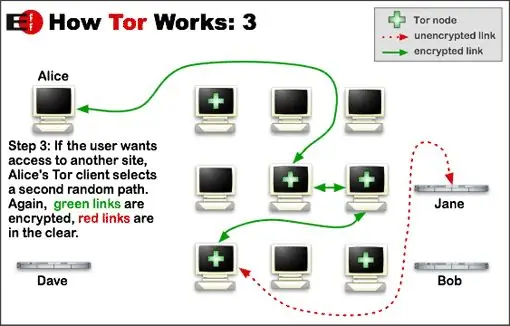

A kép forrása: https://commons.wikimedia.org/wiki/File:Tor-onion-network.png, engedéllyel (https://privacycanada.net/).

Az általunk használt két alkalmazás neve MadMAC és TOR.

Amikor a számítógép vezeték nélküli hálózathoz csatlakozik, általában egy DHCP -kiszolgálón keresztül szerzi be az IP -címet, ami alapvetően csak egy módszer a dinamikus IP -címek biztosítására, hogy ne kelljen mindenkinek leülnie, és kitalálni, hogy milyen IP -t használnak a többiek, majd manuálisan beállítani egyet a saját gépükön. Amikor egy DHCP -kiszolgálóhoz kérést küld, két adat rögzül, a MAC -cím és a gazdagép neve. A MadMAC -ok mindkettőt automatikusan véletlenszerűen kiválasztják Önnek minden indításkor, vagy minden alkalommal, amikor manuálisan utasítja a szoftvert erre.

Miután számítógépe csatlakozott a hálózathoz, véletlenszerűen vagy sem, a számítógépből kilépő forgalom nagy része tiszta. Tehát minden hálózati rendszergazda vagy *nix felhasználó ingyenes szoftverrel lehallgathat mindent, amit csinál. A TOR megoldja ezt a problémát egy olyan alkalmazáscsomag révén, amely anonimizálja a csatlakozási pontot és titkosítja az összes forgalmat. Tehát mindkét telepített szoftverrel elrejtette személyazonosságát a hálózat elől, és az összes forgalmat olvashatatlanná tette a hálózaton csatlakozást választottak. (Sajnálom, nem így működik a madmacs, de akkor ez elég magától értetődő)

2. lépés: A MadMACS telepítése és konfigurálása

Normál felhasználó számára a MadMACS telepítése meglehetősen egyszerű. Csak kattintson az OK vagy a YES gombra az összes opcióhoz, és győződjön meg arról, hogy a vezeték nélküli kártyát választja ki a véletlenszerű kiválasztáshoz. A MadMACs program 5. beállítási ablakában megadhatja a véletlenszerűen kiválasztott MAC -cím előtagját. Ez csak azonosítja a MAC márkáját a DHCP szerverhez, itt találhat egy előtag -adatbázist. Haladó, paranoiás felhasználók: Azok a szuper paranoiás felhasználók, akik jogosan nem bíznak gyakorlatilag ismeretlen kiadók előre összeállított kódjában, a forrást a lefordított program biztosítja. Megtanítottam, hogyan kell ezt megtenni. A fordító itt érhető el az AUTOIT -ról. 3 -as verziót szeretne.

3. lépés: A Tor telepítése

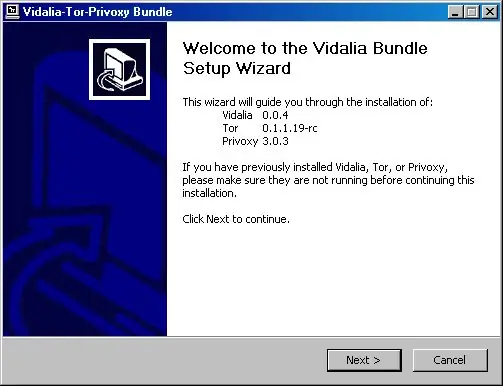

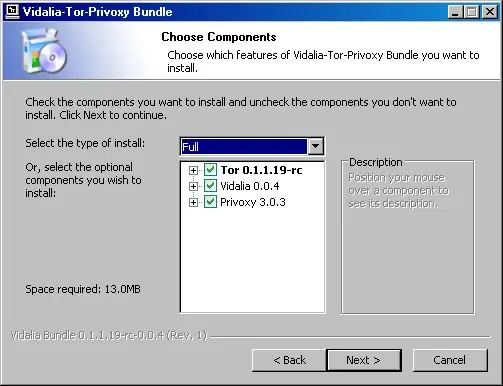

A TOR telepítése olyan egyszerű, mint bármely más program telepítése. Tehát csak kattintson a tovább gombra, amíg teljesen fel nem települ.

A bonyolult rész a programok konfigurálása annak használatára. Íme néhány képernyőkép a Tor telepítőprogramjáról, ne aggódjon, ha a verziószámok eltérnek, és hagyja bejelölve az összes lehetőséget.

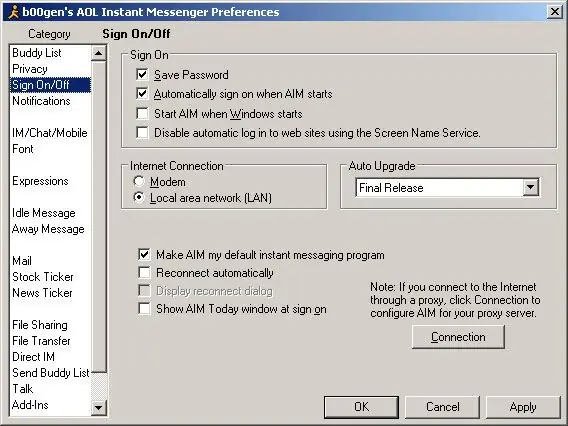

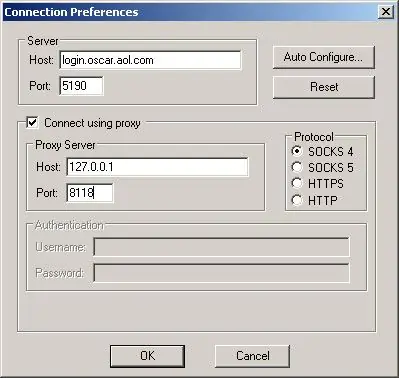

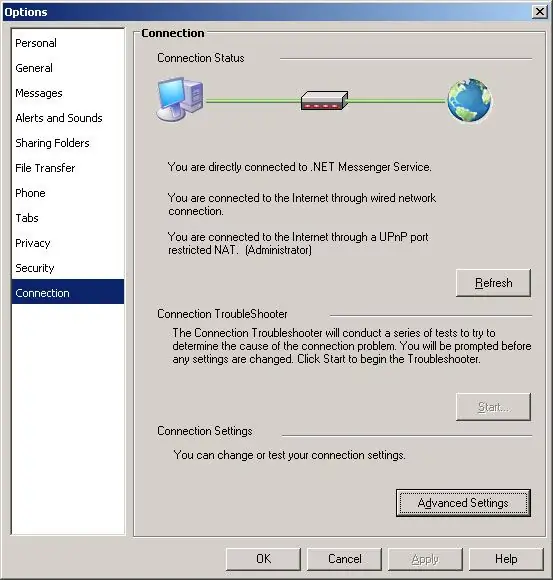

4. lépés: A programok konfigurálása a TOR használatára

A TOR egy anonimizáló program, amely a csomaghoz mellékelt proxyn keresztül kapcsolódik. Ha Firefoxot használ, hihetetlenül könnyű elkezdeni a TOR használatát, mindössze annyit kell tennie, hogy felkeresi a Tor Button kiegészítő oldalt, és telepíti azt. Ezután, amikor névtelenül (és biztonságosan) kell böngésznie, csak kattintson a tor gombra, és készen áll. A többi program esetében meg kell néznie, hogyan kapcsolódik a program a proxykkal, és manuálisan kell megadnia az információkat. Mivel olyan sokféle program létezik, amelyeket az emberek használnak, nem sorolok fel ide egyet, de kérésre megadom a részleteket. Csak hagyjon megjegyzést a program nevével, és válaszolok egy rövid útmutatóval. TOR proxy adatai:: localhost 8118 port vagy 127.0.0.1 8118 port két kép kommentárral. Az első kettő az Aim, a második kettő az MSN, a harmadik kettő Pidgin, a gaim utódja.

5. lépés: Győződjön meg arról, hogy minden működik

Az alapvető önellenőrzésem az, hogy a Firefoxot a Whatismyip -re mutatom, és meggyőződök arról, hogy nem az otthoni IP -címem. a terepen történő teszteléshez kapcsolja be a tor gombot, miközben megnyomja a frissítési gombot, amikor a tor gomb be van kapcsolva, akkor más IP -nek kell lennie, mint amikor ki van kapcsolva. Ha minden működik, a laptop most véletlenszerűen kiválasztott MAC és gazdagépnévvel indul, és a TOR elindul, és lehetővé teszi az összes forgalom titkosítását. Megvásárolták, hogy a TOR kilépési csomópontok továbbra is lehallgathatják a forgalmat. A kilépési csomóponton keresztüli biztonságos webböngészéshez használhat olyan webhelyeket, mint a https://www.conceal.ws/, amelyek titkosítják a forgalmat a teljes munkamenet során. Több ilyen webhelyet is értékelnének. Bármilyen probléma, nyugodtan kommenteljen. Most ennyi, maradjon névtelen.

Ajánlott:

Automatikus kézfertőtlenítő: 8 lépés

Automatikus kézfertőtlenítő: A COVID-19 világjárvány olyan dolog lett, amelyet a nyilvánosság nagyon gyakran hallott 2020 folyamán. Minden polgár, aki hallja a „COVID-19” szót, azonnal a „Veszélyes”, „Halálos”, „Tiszta maradjon” szóra fog gondolni”, És más szavakkal. Ez a COVID-19 is

Hogyan készítsünk barkács automatikus növényi öntözőrendszert WiFi riasztásokkal: 15 lépés

Hogyan készítsünk barkácsoló automatikus növényi öntözőrendszert WiFi riasztásokkal: Ez a kész projekt, egy DIY automata növényi öntözőrendszer #WiFi segítségével. Ehhez a projekthez az Adosia ön öntöző automata kerti rendszer összeszerelő készletét használtuk. Ez a beállítás mágnesszelepeket és analóg talajszűrőket használ

WiFi automatikus növényadagoló tározóval - beltéri/kültéri művelési beállítás - automatikus vízi növények távoli megfigyeléssel: 21 lépés

WiFi automatikus növényadagoló tározóval - beltéri/kültéri művelési beállítások - Automatikus vízi növények távoli felügyelettel: Ebben az oktatóanyagban bemutatjuk, hogyan kell beállítani egy egyéni beltéri/kültéri növényadagoló rendszert, amely automatikusan öntözi a növényeket, és távolról felügyelhető az Adosia platform használatával

Építsen automatikus öntözőtartályt WiFi -riasztásokkal a termesztési beállításokhoz: 11 lépés

Építsen automatikus öntözőtartályt WiFi -riasztásokkal a termesztési beállításokhoz: Ebben a DIY bemutató projektben megmutatjuk, hogyan lehet automatikus öntözőtartályt építeni WiFi riasztásokkal a termesztés beállításához vagy az automatikus öntözőrendszerhez állatai, például kutyák, macskák, csirkék, stb

Névtelen böngészés Tor -nal (telepítés) a Raspberry Pi 3 -nál: 6 lépés

Névtelen böngészés Torral (telepítés) a Raspberry Pi 3 -ban: Üdv mindenkinek. Ez tanulságos a Tor telepítéséről és használatáról, hogy névtelenül hozzáférhessen az internethez. Az egész telepítés eltart egy ideig, ezért őröljön meg egy csésze kávét, és kezdjen el gépelni. parancsokat. Ez nem Tor Relay telepítés